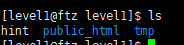

가장 먼저 힌트를 읽어본다. 힌트에서 명시한 파일을 ls를 통해 살펴보니 setuid가 설정되어 있었다. 파일의 소유주가 level6이니, level6에 대한 권한이 주어진 것을 알 수 있다. 위와 같이 생성될 level5.tmp 파일에 대한 심볼릭 링크를 만들어두면 usr/bin/level5 에서 level5.tmp 파일을 만들고 삭제해도, 만든 내용은 심볼릭 링크를 통해 tmp에 저장되어있을 것이다. 위와 같이 /usr/bin/level5 를 실행한 후, tmp 파일을 열어보면 다음 비밀번호가 저장되어 있는 것을 확인할 수 있다. 이 문제가 레이스 컨디션 공격 조건을 갖춰서 그 방법으로도 진행해봄 *헛짓거리 해서 조사한 레이스 컨디션 개념 ...더보기 레이스 컨디션이라는 공격은 setuid를 이용하여..